Laravel应用中的不安全反序列化漏洞:全面指南

不安全反序列化是一个危险的web应用漏洞,可能导致远程代码执行、权限提升和数据泄露等严重后果。即使是应用也无法幸免,但采取恰当的措施可以有效降低风险。本文将深入探讨laravel中的不安全反序列化问题、潜在风险以及相应的缓解策略,并附带代码示例。我们还会介绍如何使用我们的免费网站安全扫描器工具来检测网站漏洞。

什么是安全反序列化?

不安全反序列化发生在应用在反序列化过程中处理不受信任的数据,且未进行充分验证的情况下执行这些数据时。攻击者可以注入恶意数据,从而引发异常行为。

例如,在Laravel中,如果未经验证地处理来自Cookie、会话或API请求中的序列化数据,则应用程序将面临风险。

Laravel中不安全反序列化的示例

以下示例演示了不安全反序列化可能造成的危害:

<?php use IlluminateSupportFacadesRoute; use IlluminateSupportFacadesCrypt; // 处理序列化数据的路由 Route::get('/deserialize', function () { $data = request('data'); // 未经验证的输入 $deserializedData = unserialize($data); // 存在反序列化攻击漏洞 return response()->json($deserializedData); }); ?>

如果$data参数包含恶意负载,则可能导致远程代码执行等严重后果。

防止Laravel中不安全反序列化

1.避免直接使用unserialize

unserialize函数本身存在风险。尽可能使用更安全的替代方案,例如使用json_decode处理JSON数据。

<?php use IlluminateSupportFacadesRoute; Route::get('/deserialize-safe', function () { $data = request('data'); // 来自请求的输入 $safeData = json_decode($data, true); // 安全的反序列化 return response()->json($safeData); }); ?>

2.验证和清理输入

处理用户输入前务必进行验证和清理。利用Laravel内置的验证规则:

<?php use IlluminateSupportFacadesValidator; $data = request('data'); $validator = Validator::make(['data' => $data], [ 'data' => 'required|json', ]); if ($validator->fails()) { return response()->json(['error' => '无效的数据格式'], 400); } //在此处进行安全处理 ?>

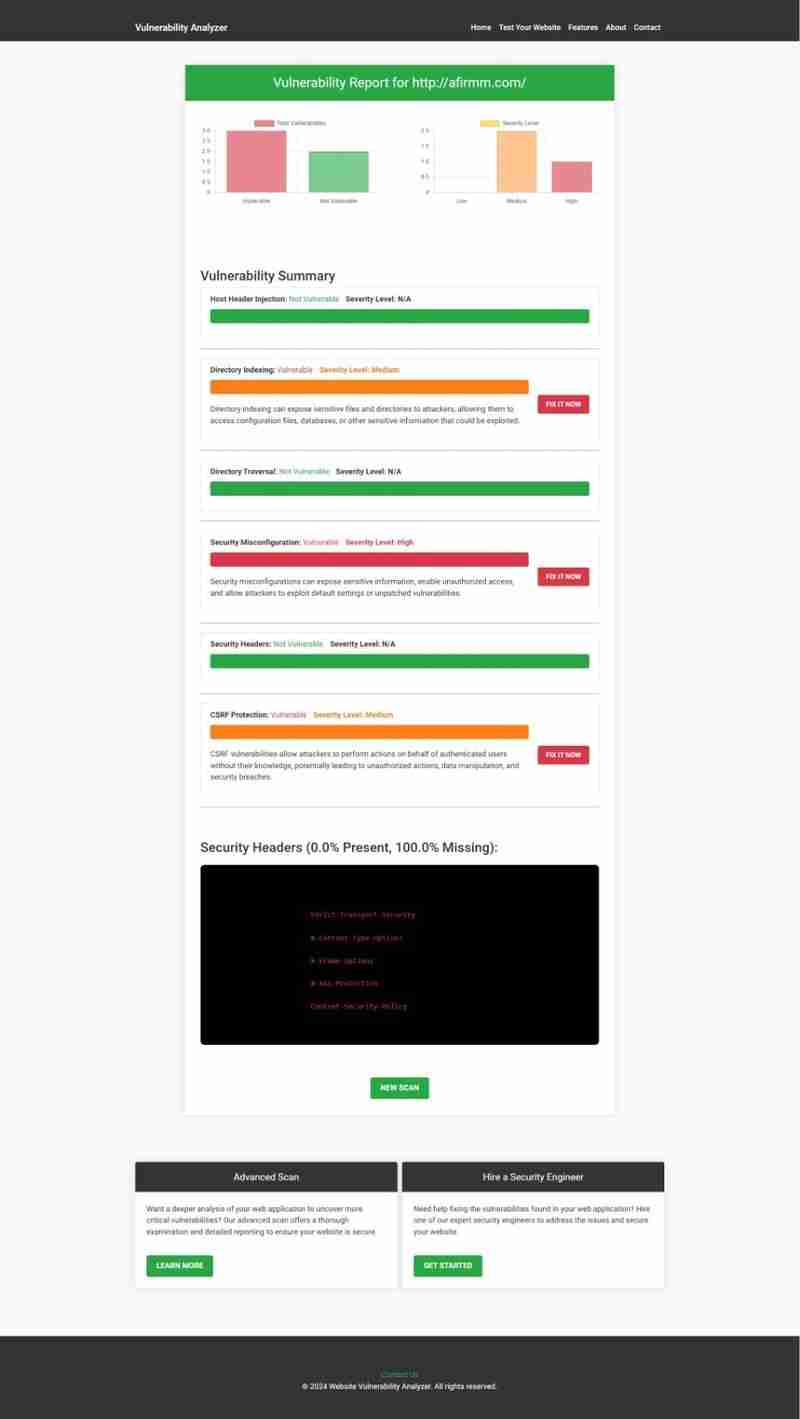

使用我们的免费工具进行漏洞扫描

使用我们的网站安全检查器扫描您的Laravel应用程序是否存在不安全反序列化漏洞和其他安全问题。

3.使用安全序列化库

利用Laravel的Crypt外观安全地加密和解密序列化数据:

<?php use IlluminateSupportFacadesRoute; use IlluminateSupportFacadesCrypt; Route::get('/secure-serialize', function () { $data = ['user' => 'admin', 'role' => 'superuser']; // 加密序列化数据 $encryptedData = Crypt::encrypt(serialize($data)); // 安全解密 $decryptedData = unserialize(Crypt::decrypt($encryptedData)); return response()->json($decryptedData); }); ?>

这确保了序列化数据经过加密且防止篡改。

4.监控应用程序行为

监控应用程序是否存在异常行为或与反序列化相关的错误。

结论

不安全反序列化是一个严重威胁,但通过最佳实践和合适的工具,可以有效降低风险。避免使用高风险函数、验证用户输入以及利用Laravel的安全库,可以显著增强应用程序的安全性。

别忘了使用我们的免费网站安全检查工具来检测和修复Laravel应用程序中的漏洞。

立即开始扫描:

以上就是防止 Laravel 中不安全的反序列化:综合指南的详细内容,更多请关注php中文网其它相关文章!

微信扫一扫打赏

微信扫一扫打赏

支付宝扫一扫打赏

支付宝扫一扫打赏